在RV130和RV130W上新增和配置訪問規則

目標

網路裝置提供基本的流量過濾功能和訪問規則。存取規則是存取控制清單(ACL)中的單一專案,它根據通訊協定、來源和目的地IP位址或網路組態來指定允許或拒絕規則(轉送或捨棄封包)。

本文檔的目的是向您展示如何在RV130和RV130W上新增和配置訪問規則。

適用裝置

· RV130

· RV130W

軟體版本

·版本1.0.1.3

新增和配置訪問規則

設定預設出站策略

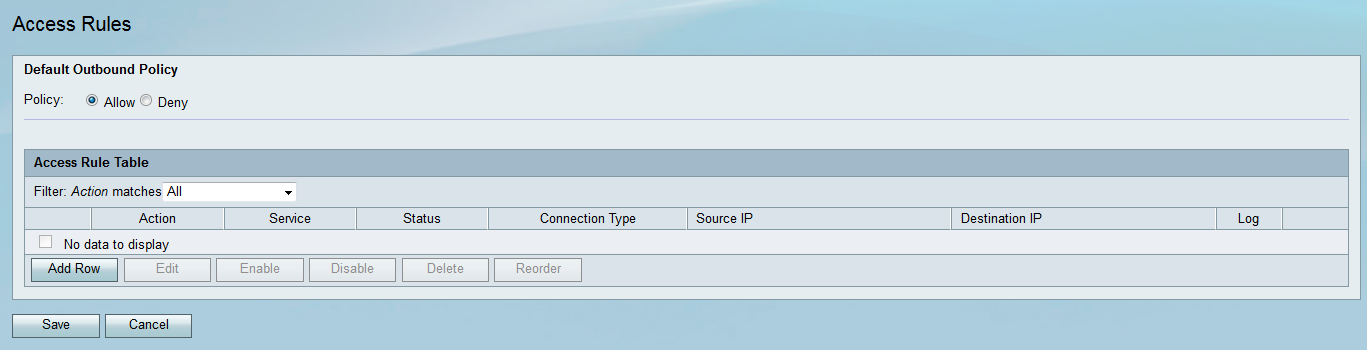

步驟 1.登入到Web配置實用程式,然後選擇Firewall > Access Rules。Access Rules頁面隨即開啟:

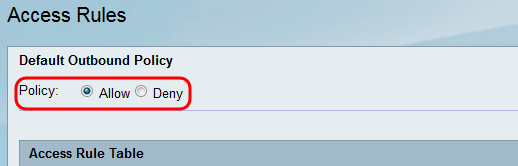

步驟 2.在Default Outbound Policy區域中,按一下所需的單選按鈕,為出站流量選擇策略。當沒有配置任何訪問規則或Internet訪問策略時,將應用該策略。預設設定為Allow,允許所有到Internet的流量通過。

可用選項定義如下:

·允許 — 允許所有型別的流量從LAN傳到Internet。

·拒絕 — 阻止所有型別的流量從LAN傳到Internet。

步驟 3.按一下「Save」以儲存設定。

新增訪問規則

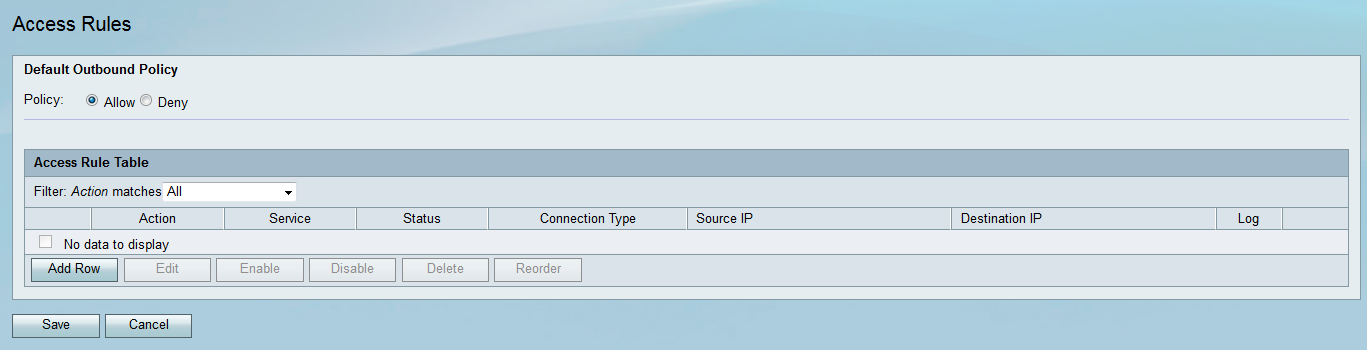

步驟 1.登入到Web配置實用程式,然後選擇Firewall > Access Rules。Access Rules視窗開啟:

步驟 2.在Access Rule Table中按一下Add Row,新增新的訪問規則。

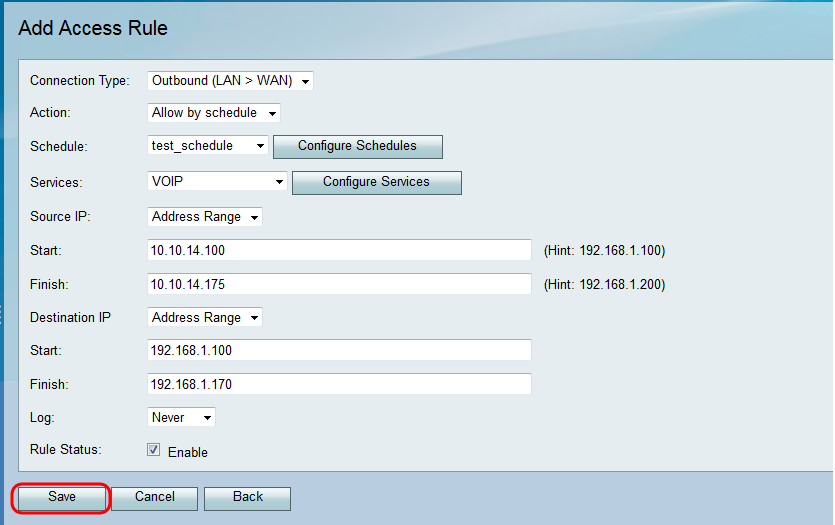

將開啟Add Access Rule頁面:

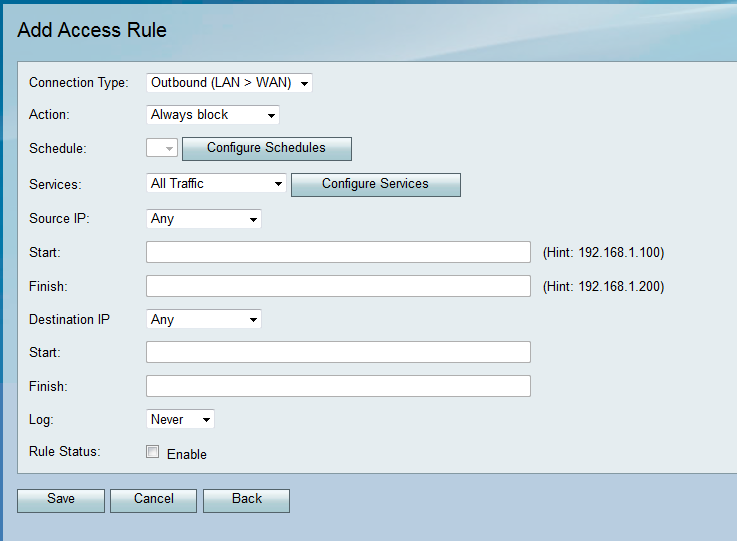

步驟 3.從Connection Type下拉選單中,選擇規則適用的流量型別。

可用選項定義如下:

·傳出(LAN > WAN) — 規則影響來自本地網路(LAN)並傳出到網際網路(WAN)的資料包。

·入站(WAN > LAN) — 規則影響來自Internet(WAN)並進入本地網路(LAN)的資料包。

·傳入(WAN > DMZ) — 規則影響來自網際網路(WAN)並進入非軍事區(DMZ)子網的資料包。

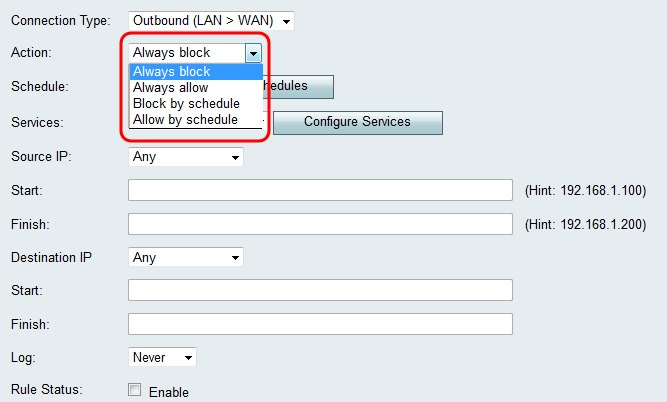

步驟 4.從Action下拉選單中,選擇匹配規則時要執行的操作。

可用選項定義如下:

·始終阻止 — 如果條件匹配,則始終拒絕訪問。跳至步驟6。

·始終允許 — 如果條件匹配,則始終允許訪問。跳至步驟6。

·按計畫阻止 — 如果在預配置的計畫期間條件匹配,則拒絕訪問。

·按時間表允許 — 如果在預配置的計畫期間條件匹配,則允許訪問。

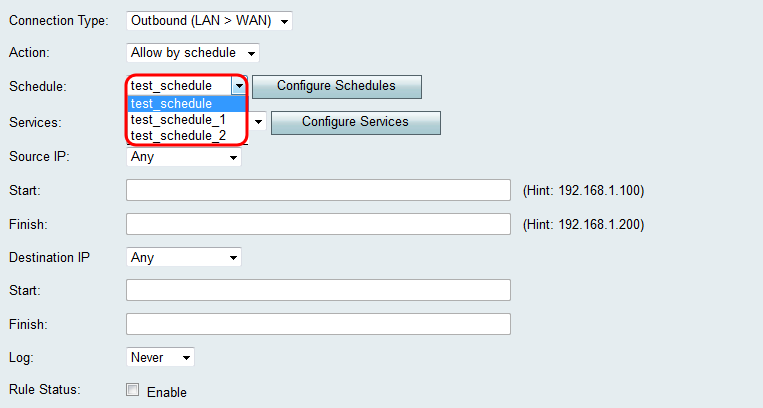

步驟 5.如果您在步驟4中選擇了Block by schedule或Allow by schedule,請從Schedule下拉選單中選擇相應的計畫。

註:要建立或編輯計畫,請按一下配置計畫。如需詳細資訊和准則,請參閱在RV130和RV130W上設定時間表。

步驟 6.從服務下拉選單中選擇訪問規則應用的服務型別。

注意:如果要新增或編輯服務,請按一下配置服務。如需詳細資訊和准則,請參閱RV130和RV130W上的服務管理組態。

為出站流量配置源和目標IP

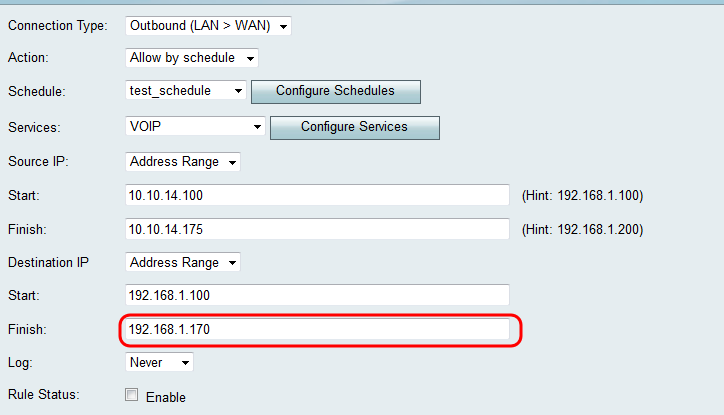

如果在新增訪問規則的第3步中選擇了出站(LAN > WAN)作為連線型別,請按照本節中的步驟操作。

註:如果在新增訪問規則的第3步中選擇了入站連線型別,請跳至下一節: 為入站流量配置源和目標IP。

步驟 1.從Source IP下拉選單中選擇要定義源IP的方式。對於出站流量,來源IP是指防火牆規則將應用的一個或多個地址(在LAN中)。

可用選項定義如下:

· Any — 適用於來自本地網路中任何IP地址的流量。因此,請將Start和Finish欄位留空。如果選擇此選項,請跳至步驟4。

·單個地址 — 適用於來自本地網路中單個IP地址的流量。在Start欄位中輸入IP地址。

·地址範圍 — 適用於來自本地網路中IP地址範圍的流量。在開始欄位中輸入範圍的開始IP地址,在完成欄位中輸入結束IP地址以設定範圍。

步驟 2.如果您在步驟1中選擇了Single Address,請在Start欄位中輸入將應用於訪問規則的IP地址,然後跳到步驟4。如果您在步驟1中選擇了地址範圍(Address Range),請在Start欄位中輸入將應用於訪問規則的起始IP地址。

步驟 3.如果您在步驟1中選擇了Address Range,請在Finish欄位中輸入用於封裝訪問規則的IP地址範圍的結束IP地址。

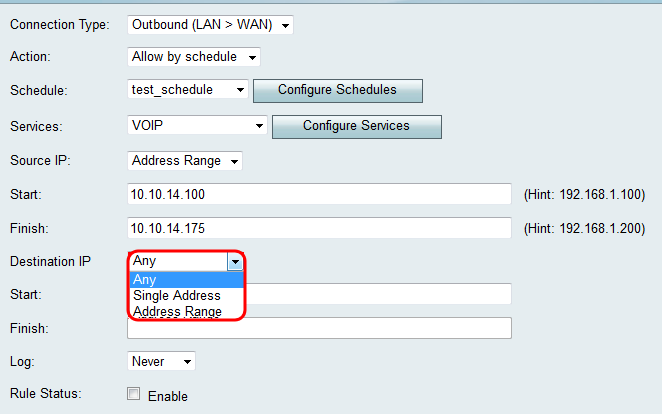

步驟 4.從Destination IP下拉選單中選擇要定義的目標IP的方式。對於出站流量,目標IP是指本地網路中允許或拒絕流量的地址(在WAN中)。

可用選項定義如下:

· Any — 適用於流向公共Internet中任何IP地址的流量。因此,請將Start和Finish欄位留空。

·單一地址 — 適用於通向公共Internet中單個IP地址的流量。在Start欄位中輸入IP地址。

·地址範圍 — 適用於在公共Internet中流向一系列IP地址的流量。在開始欄位中輸入範圍的開始IP地址,在完成欄位中輸入結束IP地址以設定範圍。

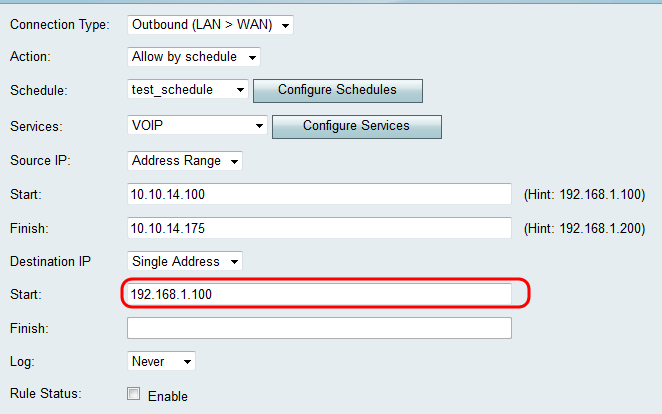

步驟 5.如果您在步驟4中選擇了Single Address,請在Start欄位中輸入將應用於訪問規則的IP地址。如果您在步驟4中選擇了地址範圍(Address Range),請在Start欄位中輸入將應用於訪問規則的起始IP地址。

步驟 6.如果您在步驟4中選擇了Address Range,請在Finish欄位中輸入用於封裝訪問規則的IP地址範圍的結束IP地址。

為入站流量配置源和目標IP

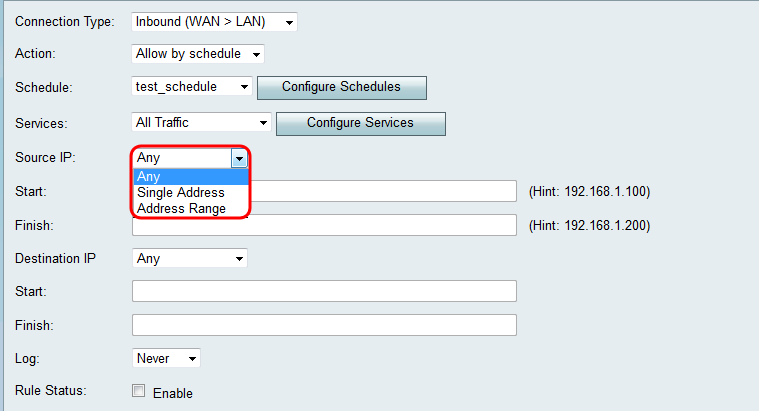

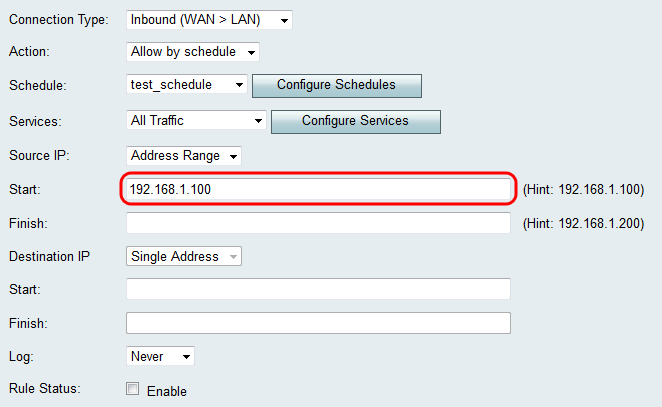

如果在新增訪問規則的步驟3中選擇了入站(WAN > LAN)或入站(WAN > DMZ)作為連線型別,請按照本節中的步驟操作。

步驟 1.從Source IP下拉選單中選擇要定義源IP的方式。對於入站流量,源IP是指應用防火牆規則的一個或多個地址(在WAN中)。

可用選項定義如下:

· Any — 適用於源自公共Internet中任何IP地址的流量。因此,請將Start和Finish欄位留空。如果選擇此選項,請跳至步驟4。

·單個地址 — 適用於來自公共Internet中單個IP地址的流量。在Start欄位中輸入IP地址。

·地址範圍 — 適用於來自公共Internet中某個IP地址範圍的流量。在開始欄位中輸入範圍的開始IP地址,在完成欄位中輸入結束IP地址以設定範圍。

步驟 2.如果您在步驟1中選擇了Single Address,請在Start欄位中輸入將應用於訪問規則的IP地址,然後跳到步驟4。如果您在步驟1中選擇了Address Range,請在Start欄位中輸入將應用於訪問規則的起始IP地址。

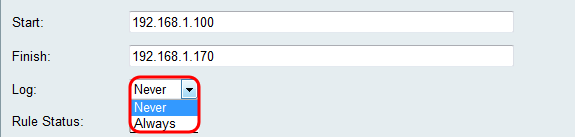

步驟 3.如果您在步驟1中選擇了Address Range,請在Finish欄位中輸入用於封裝訪問規則的IP地址範圍的結束IP地址。

步驟 4.在Destination IP下拉選單下方的Start欄位中輸入目的IP的單個地址。對於入站流量,目標IP是指允許或拒絕來自公共Internet的流量的地址(在LAN中)。

註:如果在新增訪問規則的步驟3中選擇了Inbound(入站(WAN > DMZ)作為連線型別,則目標IP的單個地址會自動配置已啟用的DMZ主機的IP地址。

記錄和啟用訪問規則

步驟 1.如果您希望路由器在資料包與規則匹配時建立日誌,請在Log下拉選單中選擇Always。如果希望匹配規則時永不進行記錄,請選擇Never。

步驟 2.勾選「Enable」覈取方塊以啟用訪問規則。

步驟 3.按一下「Save」以儲存設定。

訪問規則表將使用新配置的訪問規則進行更新。

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

12-Dec-2018 |

初始版本 |

意見

意見