ASA 9500x EHRM configuratievoorbeeld

Inhoud

Inleiding

Dit document beschrijft hoe u de Cisco adaptieve security applicatie (ASA) dient te configureren om routes te leren door het Enhanced Interior Gateway Routing Protocol (DHCP), dat wordt ondersteund in ASA Software Versie 9.x en hoger, en verificatie uitvoeren.

Voorwaarden

Vereisten

Cisco vereist dat u aan deze voorwaarden voldoet voordat u deze configuratie probeert:

- Cisco ASA moet versie 9.x of hoger uitvoeren.

- Ecu moet in single-context modus zijn, omdat deze niet in multi-context modus wordt ondersteund.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- Cisco ASA-softwarerelease 9.2.1

- Cisco Adaptieve Security Adapter Manager (ASDM) versie 7.2.1

- Cisco IOS® router die versie 12.4 draait

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Achtergrondinformatie

Richtsnoeren en beperkingen

- Eén instantie Ecu wordt in één enkele modus en per context in multi-mode ondersteund.

- Twee draden worden gecreëerd per context per instantie Ecp in multi mode en kunnen met het showproces worden bekeken.

- Automatische samenvatting is standaard uitgeschakeld.

- Een buurtrelatie wordt niet vastgesteld tussen de clustereenheden in de individuele interfacemodus.

- Standaard-informatie in [<acl>] wordt gebruikt om het uitvoerbit in inkomende kandidaat-standaardroutes te filteren.

- Standaard-informatie-out [<acl>] wordt gebruikt om het bit buiten te filteren in de standaardrachten van de vertrekkende kandidaat.

DHCP en failover

Cisco ASA code versie 8.4.4.1 en synchroniseert later dynamische routes van de actieve eenheid naar de STANDBY-unit. Bovendien is het schrappen van routes ook gesynchroniseerd met de STANDBY-unit. De mate van nabijheid van elkaar is echter niet gesynchroniseerd; alleen het actieve apparaat behoudt de buurstaat en neemt actief deel aan de dynamische routing . Raadpleeg ASA FAQ: Wat gebeurt na failover als dynamische routes gesynchroniseerd zijn? voor meer informatie .

Configureren

In deze sectie wordt beschreven hoe u de functies configureren die in dit document worden besproken.

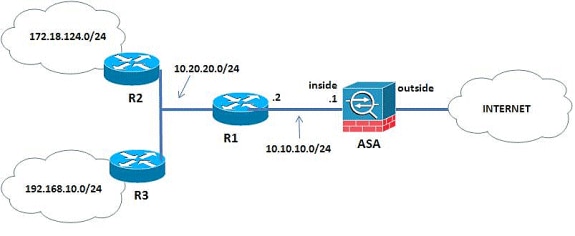

Netwerkdiagram

Het netwerk in dit document is als volgt opgebouwd:

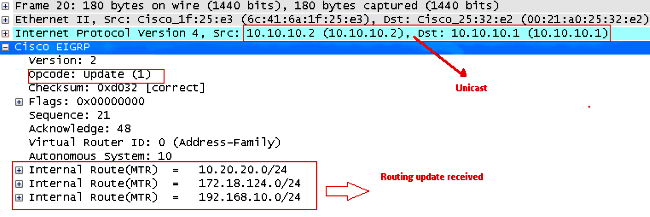

In de netwerktopologie die wordt geïllustreerd, is het Cisco ASA binnen interface-IP-adres 10.10.10.1/24. Het doel is om DHCP te configureren op de Cisco ASA om routes naar de interne netwerken (10.20.20.0/24, 172.18.124.0/24, en 192.168.10.0/24) dynamisch door de aangrenzende router (R1) te leren. R1 leert de routes naar externe interne netwerken door de andere twee routers (R2 en R3).

ASDM-configuratie

ASDM is een op een browser gebaseerde toepassing die wordt gebruikt om de software op beveiligingsapparaten te configureren en te controleren. ASDM wordt geladen vanaf het security apparaat en gebruikt om het apparaat te configureren, te controleren en te beheren. U kunt de ASDM Launcher ook gebruiken om de ASDM-toepassing sneller te starten dan de Java-applicatie. In dit gedeelte wordt de informatie beschreven die u nodig hebt om de functies te configureren die in dit document worden beschreven met ASDM.

Voltooi deze stappen om u te configureren EHRM in Cisco ASA.

- Meld u aan bij Cisco ASA met de ASDM.

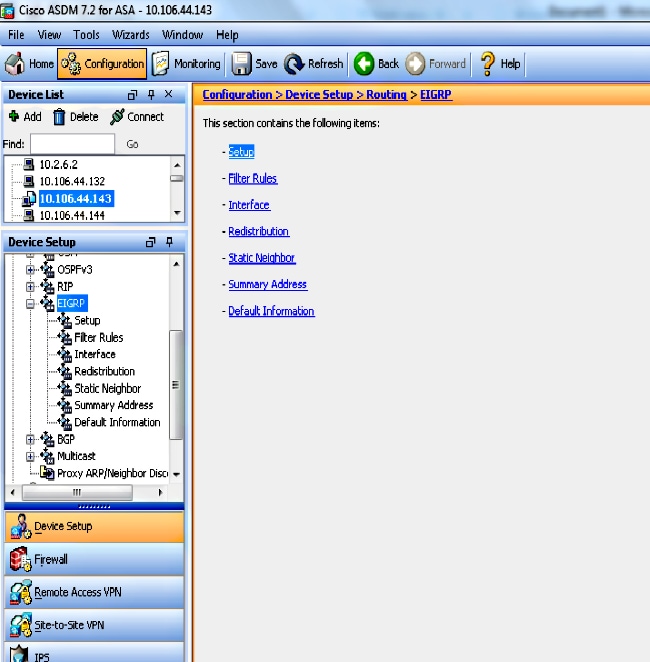

- Navigeer naar de Configuratie > de Instellen van het apparaat > het Gebied van het Ecu > van de Ecu van de ASDM interface, zoals getoond in dit schroevendraaier.

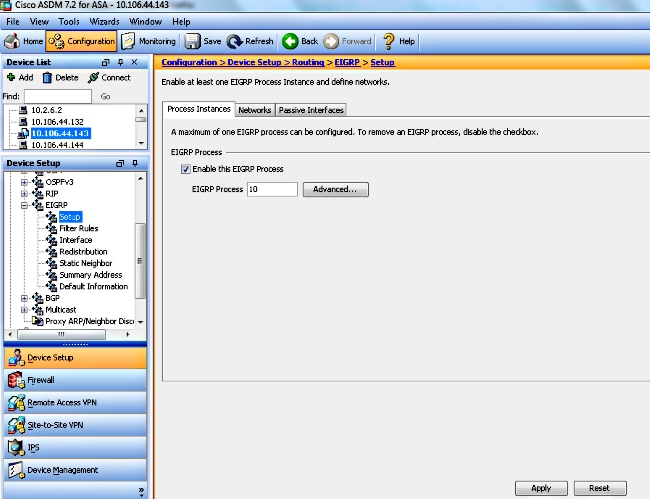

- Schakel het Routing PROCES in op het tabblad Setup > Instellingen verwerken zoals in dit screenshot. In dit voorbeeld, is het Ecu-proces 10.

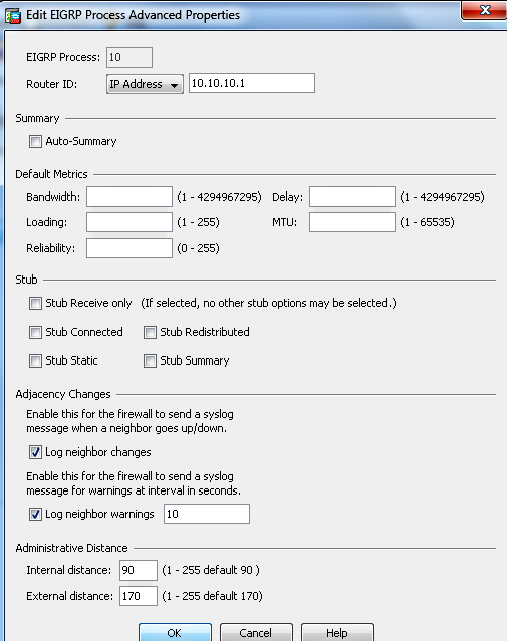

- U kunt optioneel geavanceerde HTTP-routingprocesparameters configureren. Klik op Geavanceerd in het tabblad Instellen > Afbeeldingen verwerken. U kunt het Routing proces op basis van een studie configureren als een routeproces, automatische routeselectie uitschakelen, de standaardmetriek definiëren voor herverdeelde routes, de administratieve afstanden wijzigen voor interne en externe EHRM-routes, een statische router-ID configureren en de vastlegging van nabijheidswijzigingen toestaan of uitschakelen. In dit voorbeeld, wordt de EHRM router ID statistisch geconfigureerd met het IP-adres van de binneninterface (10.10.10.1). Bovendien is Auto-Summary uitgeschakeld. Alle andere opties zijn ingesteld met hun standaardwaarden.

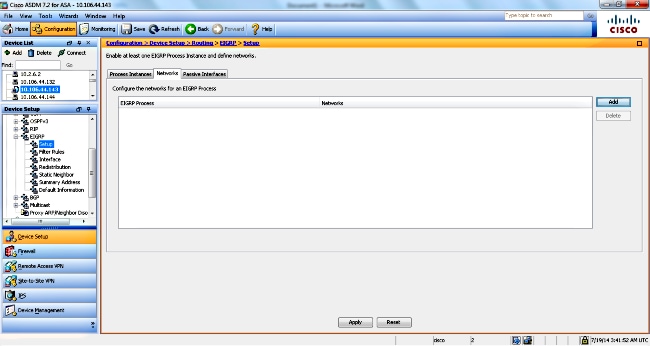

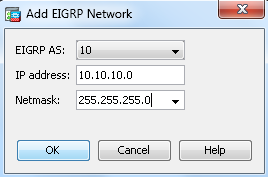

- Nadat u de vorige stappen hebt voltooid, definieert u de netwerken en interfaces die deelnemen aan het routing via Ecu > Networks tabblad Setup > Networks. Klik op Toevoegen zoals in deze screenshot wordt weergegeven.

- Dit scherm verschijnt. In dit voorbeeld, is het enige netwerk dat u toevoegt het binnennetwerk (10.10.10.0/24) aangezien zij slechts op de binneninterface wordt toegelaten.

Alleen interfaces met een IP-adres dat binnen de gedefinieerde netwerken valt, nemen deel aan het routing-proces. Als u een interface hebt die u niet wilt deelnemen in de routing Ecro maar die aan een netwerk is verbonden dat u geadverteerd wilt hebben, moet u een netwerkingang op het tabblad Setup > Networks configureren die het netwerk bestrijkt waaraan de interface is toegevoegd, en dan die interface als een passieve interface configureren zodat de interface geen updates Ecu kan verzenden of ontvangen.

- U kunt routefilters optioneel definiëren in het deelvenster Filterregels. Routerfiltering biedt meer controle over de routes die toegestaan zijn om te worden verstuurd of ontvangen in tijden van DHCP.

- U kunt naar keuze routeherdistributie configureren. Cisco ASA kan routes herverdelen die door Routing Information Protocol (RIP) en Open Kortste Pad Eerst (OSPF) worden ontdekt in het DHCP-routingproces. U kunt ook statische en verbonden routes in het Ecu-routingproces opnieuw verdelen. U hoeft geen statische of verbonden routes te herverdelen als ze binnen het bereik van een netwerk vallen dat in het tabblad Setup > Networks is ingesteld. Bepaal routeherdistributie op het venster Herdistributie.

- DHCP Hallo pakketten worden verzonden als multicast pakketten. Als een buurman Ecp over een niet-uitgezonden netwerk gelegen is, moet u die buur handmatig definiëren. Wanneer u handmatig een EcpBuren definieert, worden de pakketten van Hallo naar die buur verzonden als eenastberichten. Ga naar het Statische buurvenster om statische buren te definiëren.

- Standaard worden de standaardroutes verzonden en geaccepteerd. Om het verzenden en ontvangen van standaardrouteinformatie te beperken of uit te schakelen opent u het venster Configuration > Devices Setup > Routing > DHCP > Default Information. Het venster Default Information toont een tabel met regels om het verzenden en ontvangen van standaardrouteinformatie in updates te besturen.

Configuratie HTTP-verificatie

Cisco ASA ondersteunt MD5 verificatie van routingupdates van het DHCP-routingprotocol. De MD5-keyed uitlijning in elk Ecu-pakket voorkomt de introductie van onbevoegde of valse routingberichten uit niet-goedgekeurde bronnen. De toevoeging van authenticatie aan uw EHRM berichten waarborgt dat uw routers en Cisco ASA slechts routingberichten van andere routingapparaten accepteren die met dezelfde pre-gedeelde sleutel worden geconfigureerd. Zonder deze authenticatie ingesteld, als iemand een ander routeapparaat met andere of tegenovergestelde routeinformatie op het netwerk introduceert, kunnen de routingtabellen op uw routers of Cisco ASA corrupt worden en kan een ontkenning van de dienstaanval optreden. Wanneer u authenticatie aan de berichten toevoegt die tussen uw routingapparaten (die de ASA omvatten) worden verzonden, voorkomt het de onbevoegde toevoegingen van routers Ecp in uw routingtopologie.

Echtheidscontrole van de route Ecu wordt gevormd op een per-interface basis. Alle buren EHRM op interfaces die voor EHRM berichtauthenticatie worden gevormd moeten met de zelfde authenticatiemodus en sleutel voor nabijheid worden gevormd om te worden gevestigd.

Voltooi deze stappen om EIS MD5 verificatie op Cisco ASA mogelijk te maken.

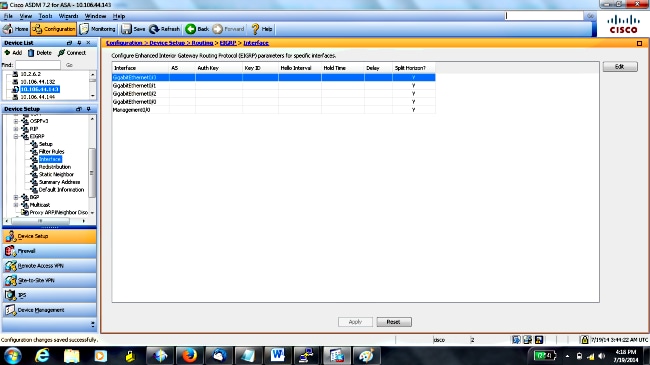

- In ASDM, navigeer naar Configuratie > de Instellen van het apparaat > Routing > EIS > Interface zoals getoond.

- In dit geval, wordt wanneer u een EHRM hebt op de binneninterface (Gigabit Ethernet 0/1) ingeschakeld. Kies de Gigabit Ethernet 0/1-interface en klik op Bewerken.

- Selecteer onder Verificatie de optie MD5-verificatie inschakelen. Voeg hier meer informatie toe over de authenticatieparameters. In dit geval is de gedeelde toets cisco123 en is de belangrijkste ID 1.

DHCP-routefiltering

Met Ecu kunt u routingupdates controleren die worden verzonden en ontvangen. In dit voorbeeld, zult u het routing updates op de ASA blokkeren voor het netwerkprefix 192.168.10.0/24, dat achter R1 staat. Voor route-filtering kunt u alleen STANDARD ACL gebruiken.

access-list eigrp standard deny 192.168.10.0 255.255.255.0

access-list eigrp standard permit any

router eigrp 10

distribute-list eigrp in

Verifiëren

ASA(config)# show access-list eigrp

access-list eigrp; 2 elements; name hash: 0xd43d3adc

access-list eigrp line 1 standard deny 192.168.10.0 255.255.255.0 (hitcnt=3) 0xeb48ecd0

access-list eigrp line 2 standard permit any4 (hitcnt=12) 0x883fe5ac

Configuraties

Cisco ASA CLI-configuratie

Dit is de Cisco ASA CLI-configuratie.

!outside interface configuration

interface GigabitEthernet0/0

description outside interface connected to the Internet

nameif outside

security-level 0

ip address 198.51.100.120 255.255.255.0

!

!inside interface configuration

interface GigabitEthernet0/1

description interface connected to the internal network

nameif inside

security-level 100

ip address 10.10.10.1 255.255.255.0

!

!EIGRP authentication is configured on the inside interface

authentication key eigrp 10 cisco123 key-id 1

authentication mode eigrp 10 md5

!

!management interface configuration

interface Management0/0

nameif management

security-level 99

ip address 10.10.20.1 255.255.255.0 management-only

!

!

!EIGRP Configuration - the CLI configuration is very similar to the

!Cisco IOS router EIGRP configuration.

router eigrp 10

no auto-summary

eigrp router-id 10.10.10.1

network 10.10.10.0 255.255.255.0

!

!This is the static default gateway configuration

route outside 0.0.0.0 0.0.0.0 198.51.100.1 1

Configuratie van Cisco IOS-router (R1) CLI

Dit is de CLI-configuratie van R1 (interne router).

!!Interface that connects to the Cisco ASA. Notice the EIGRP authentication

paramenters.

interface FastEthernet0/0

ip address 10.10.10.2 255.255.255.0

ip authentication mode eigrp 10 md5

ip authentication key-chain eigrp 10 MYCHAIN

!

!

! EIGRP Configuration

router eigrp 10

network 10.10.10.0 0.0.0.255

network 10.20.20.0 0.0.0.255

network 172.18.124.0 0.0.0.255

network 192.168.10.0

no auto-summary

Verifiëren

Voltooi deze stappen om de configuratie van het apparaat te controleren.

- Op ASDM, kunt u aan Controle > het Verzenden > Verspreiden Eur Buren navigeren om elk van de buren te zien Ecu. Dit scherm toont de binnenrouter (R1) als actieve buur. U kunt ook de interface zien waar deze buurman woont, de holdtime, en hoe lang de buurrelatie omhoog is gegaan (UpTime).

- Daarnaast kunt u de routingtabel controleren als u nadert naar Monitoring > Routing > Routes. In dit screenshot kunt u zien dat de netwerken 192.168.10.0/24, 172.18.124.0/24 en 10.20.20.0/24 via R1 (10.10.10.2) worden geleerd.

Vanaf de CLI kunt u de opdracht Show route gebruiken om dezelfde output te krijgen.ciscoasa# show route

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is 100.10.10.2 to network 0.0.0.0

C 198.51.100.0 255.255.255.0 is directly connected, outside

D 192.168.10.0 255.255.255.0 [90/131072] via 10.10.10.2, 0:32:29, inside

D 172.18.124.0 255.255.255.0 [90/131072] via 10.10.10.2, 0:32:29, inside

C 127.0.0.0 255.255.0.0 is directly connected, cplane

D 10.20.20.0 255.255.255.0 [90/28672] via 10.10.10.2, 0:32:29, inside

C 10.10.10.0 255.255.255.0 is directly connected, inside

C 10.10.20.0 255.255.255.0 is directly connected, management

S* 0.0.0.0 0.0.0.0 [1/0] via 198.51.100.1, outside

Met ASA versie 9.2.1 en later kunt u route eigrp opdracht gebruiken om alleen EHRM routes weer te geven.ciscoasa(config)# show route eigrp

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route, + - replicated route

Gateway of last resort is not set

D 192.168.10.0 255.255.255.0 [90/131072] via 10.10.10.2, 0:32:29, inside

D 172.18.124.0 255.255.255.0 [90/131072] via 10.10.10.2, 0:32:29, inside

D 10.20.20.0 255.255.255.0 [90/28672] via 10.10.10.2, 0:32:29, inside - U kunt ook het bevel van de topologie van de show gebruiken om informatie over de geleerde netwerken en de topologie te verkrijgen Ecu.

ciscoasa# show eigrp topology

EIGRP-IPv4 Topology Table for AS(10)/ID(10.10.10.1)

Codes: P - Passive, A - Active, U - Update, Q - Query, R - Reply,

r - reply Status, s - sia Status

P 10.20.20.0 255.255.255.0, 1 successors, FD is 28672

via 10.10.10.2 (28672/28416), GigabitEthernet0/1

P 10.10.10.0 255.255.255.0, 1 successors, FD is 2816

via Connected, GigabitEthernet0/1

P 192.168.10.0 255.255.255.0, 1 successors, FD is 131072

via 10.10.10.2 (131072/130816), GigabitEthernet0/1

P 172.18.124.0 255.255.255.0, 1 successors, FD is 131072

via 10.10.10.2 (131072/130816), GigabitEthernet0/1 - De opdracht buren tonen is ook nuttig om de actieve buren en de corresponderende informatie te verifiëren. Dit voorbeeld toont de zelfde informatie die u van ASDM in Stap 1 verkregen hebt.

ciscoasa# show eigrp neighbors

EIGRP-IPv4 neighbors for process 10

H Address Interface Hold Uptime SRTT RTO Q Seq (sec) (ms)Cnt Num

0 10.10.10.2 Gi0/1 12 00:39:12 107 642 0 1

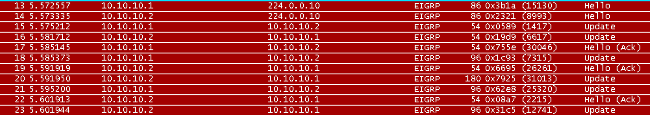

PacketFlow

Hier is de pakketstroom.

- ASA komt op de verbinding en verstuurt een pakket van de GastHallo door al zijn Ecp-gevormde interfaces.

- R1 ontvangt een pakket van Hallo en stuurt een pakket van Cast Hallo.

- ASA ontvangt het pakket van Hallo en stuurt een pakket met de update met een eerste bit set, wat aangeeft dat dit het initialiseringsproces is.

- R1 ontvangt een pakket voor bijwerken en stuurt een pakket voor bijwerken met een eerste bit set, dat aangeeft dat dit het initialiseringsproces is.

- Nadat zowel de ASA als R1 hellos hebben uitgewisseld en de nabijheid van de buren wordt vastgesteld, zowel het ASA als R1 antwoord met een ACK-pakket, dat aangeeft dat de update informatie werd ontvangen.

- ASA stuurt zijn routinginformatie naar R1 in een update pakket.

- R1 voegt de pakketinformatie van de Update in zijn topologietabel toe. De topologietabel omvat alle bestemmingen die door buren worden geadverteerd. Het is georganiseerd zodat elke bestemming, samen met alle buren die naar de bestemming en de bijbehorende parameters kunnen reizen, in een lijst staat.

- R1 stuurt vervolgens een update-pakket naar de ASA.

- Zodra het pakket ontvangt, verstuurt de ASA een ACK-pakket naar R1. Nadat de ASA en R1 met succes de pakketten met Update van elkaar ontvangen, zijn zij klaar om de opvolger (best) en haalbare (reserve) routes in de topologietabel te kiezen en de opvolgerroutes naar de routingtabel aan te bieden.

Problemen oplossen

Deze sectie omvat informatie over debug en tonen opdrachten die nuttig kunnen zijn om EHRM problemen op te lossen.

Opdrachten voor troubleshooting

Het Uitvoer Tolk (uitsluitend geregistreerde klanten) (OIT) ondersteunt bepaalde show opdrachten. Gebruik de OIT om een analyse van de opdrachtoutput van de show te bekijken.

Dit is de uitvoer van de debug opdracht binnen het succesvolle uitvoeren met R1. U kunt elk van de verschillende routes zien die met succes op het systeem geïnstalleerd zijn.

EIGRP-IPv4(Default-IP-Routing-Table:10): Callback: route_adjust GigabitEthernet0/1

DUAL: dest(10.10.10.0 255.255.255.0) not active

DUAL: rcvupdate: 10.10.10.0 255.255.255.0 via Connected metric 2816/0 on topoid 0

DUAL: Find FS for dest 10.10.10.0 255.255.255.0. FD is 4294967295, RD is 4294967

295 on topoid 0 found

DUAL: RT installed 10.10.10.0 255.255.255.0 via 0.0.0.0

DUAL: Send update about 10.10.10.0 255.255.255.0. Reason: metric chg on topoid

0

DUAL: Send update about 10.10.10.0 255.255.255.0. Reason: new if on topoid 0

DUAL: dest(10.20.20.0 255.255.255.0) not active

DUAL: rcvupdate: 10.20.20.0 255.255.255.0 via 10.10.10.2 metric 28672/28416 on t

opoid 0

DUAL: Find FS for dest 10.20.20.0 255.255.255.0. FD is 4294967295, RD is 4294967

295 on topoid 0 found

EIGRP-IPv4(Default-IP-Routing-Table:10): route installed for 10.20.20.0 ()

DUAL: RT installed 10.20.20.0 255.255.255.0 via 10.10.10.2

DUAL: Send update about 10.20.20.0 255.255.255.0. Reason: metric chg on topoid

0

DUAL: Send update about 10.20.20.0 255.255.255.0. Reason: new if on topoid 0

DUAL: dest(172.18.124.0 255.255.255.0) not active

DUAL: rcvupdate: 172.18.124.0 255.255.255.0 via 10.10.10.2 metric 131072/130816

on topoid 0

DUAL: Find FS for dest 172.18.124.0 255.255.255.0. FD is 4294967295, RD is 42949

67295 on topoid 0 found

EIGRP-IPv4(Default-IP-Routing-Table:10): route installed for 172.18.124.0 ()

DUAL: RT installed 172.18.124.0 255.255.255.0 via 10.10.10.2

DUAL: Send update about 172.18.124.0 255.255.255.0. Reason: metric chg on topoi

d 0

DUAL: Send update about 172.18.124.0 255.255.255.0. Reason: new if on topoid 0

DUAL: dest(192.168.10.0 255.255.255.0) not active

DUAL: rcvupdate: 192.168.10.0 255.255.255.0 via 10.10.10.2 metric 131072/130816

on topoid 0

DUAL: Find FS for dest 192.168.10.0 255.255.255.0. FD is 4294967295, RD is 42949

67295 on topoid 0 found

EIGRP-IPv4(Default-IP-Routing-Table:10): route installed for 192.168.10.0 ()

DUAL: RT installed 192.168.10.0 255.255.255.0 via 10.10.10.2

DUAL: Send update about 192.168.10.0 255.255.255.0. Reason: metric chg on topoi

d 0

DUAL: Send update about 192.168.10.0 255.255.255.0. Reason: new if on topoid 0

U kunt ook de opdracht debug eigrp-buren gebruiken. Dit is de output van dit debug opdracht wanneer Cisco ASA succesvol een nieuwe buurrelatie met R1 creëerde.

ciscoasa# EIGRP-IPv4(Default-IP-Routing-Table:10): Callback: route_adjust Gigabi

tEthernet0/1

EIGRP: New peer 10.10.10.2

EIGRP-IPv4(Default-IP-Routing-Table:10): route installed for 10.20.20.0 ()

EIGRP-IPv4(Default-IP-Routing-Table:10): route installed for 172.18.124.0 ()

EIGRP-IPv4(Default-IP-Routing-Table:10): route installed for 192.168.10.0 ()

U kunt ook de debug EER pakketten gebruiken voor gedetailleerde EHRM berichtuitwisseling tussen de Cisco ASA en zijn peers. In dit voorbeeld werd de authenticatiesleutel op de router (R1) gewijzigd en de debug uitvoer toont u dat het probleem een authenticatiefout is.

ciscoasa# EIGRP: Sending HELLO on GigabitEthernet0/1

AS 655362, Flags 0x0, Seq 0/0 interfaceQ 1/1 iidbQ un/rely 0/0

EIGRP: pkt key id = 1, authentication mismatch

EIGRP: GigabitEthernet0/1: ignored packet from 10.10.10.2, opcode = 5

(invalid authentication)

EcpBand met Syslogs ASA-5-36010

ASA daalt Ecp buurte wanneer om het even welke veranderingen in de Ecp distributielijst worden gemaakt. U ziet dit Syslog-bericht.

EIGRP Nieghborship Resets with syslogs ASA-5-336010: EIGRP-IPv4: PDM(314 10:

Neighbor 10.15.0.30 (GigabitEthernet0/0) is down: route configuration changed

Met deze configuratie, wanneer een nieuwe acl ingang in ACL wordt toegevoegd, wordt de Eigrp-netwerk-lijst-lijst Ecu burship teruggesteld.

router eigrp 10

distribute-list Eigrp-network-list in

network 10.10.10.0 255.0.0.0

passive-interface default

no passive-interface inside

redistribute static

access-list Eigrp-network-list standard permit any

Je kunt zien dat de relatie van de buren samenhangt met het apparaat.

ciscoasa(config)# show eigrp neighbors

EIGRP-IPv4 neighbors for process 10

H Address Interface Hold Uptime SRTT RTO Q Seq

(sec) (ms) Cnt Num

0 10.10.10.2 Gi0/3 10 00:01:22 1 5000 0 5

ciscoasa(config)# show eigrp neighbors

EIGRP-IPv4 neighbors for process 10

H Address Interface Hold Uptime SRTT RTO Q Seq

(sec) (ms) Cnt Num

0 10.10.10.2 Gi0/3 13 00:01:29 1 5000 0 5

Nu kunt u Eigrp-netwerk-lijst toevoegen standaard ontkent 172.18.24.0 255.255.255.0.

%ASA-5-111010: User 'enable_15', running 'CLI' from IP 0.0.0.0, executed 'debug

eigrp fsm'

%ASA-7-111009: User 'enable_15' executed cmd: show access-list

%ASA-5-111008: User 'enable_15' executed the 'access-list Eigrp-network-list line

1 permit 172.18.24.0 255.255.255.0' command.

%ASA-5-111010: User 'enable_15', running 'CLI' from IP 0.0.0.0, executed 'access-list

Eigrp-network-list line 1 permit 172.18.24.0.0 255.255.255.0'

%ASA-7-111009: User 'enable_15' executed cmd: show eigrp neighbors

%ASA-5-336010: EIGRP-IPv4: PDM(599 10: Neighbor 10.10.10.2 (GigabitEthernet0/3) is

down: route configuration changed

%ASA-5-336010: EIGRP-IPv4: PDM(599 10: Neighbor 10.10.10.2 (GigabitEthernet0/3) is

up: new adjacency

Deze logs worden gezien in het debug van het eigrp fsm.

IGRP2: linkdown: start - 10.10.10.2 via GigabitEthernet0/3

DUAL: Destination 10.10.10.0 255.255.255.0 for topoid 0

DUAL: linkdown: finish

Dit is verwacht gedrag in alle nieuwe ASA versies van 8.4 en 8.6 tot 9.1. Hetzelfde is waargenomen in routers die de 12.4 tot 15.1 code treinen uitvoeren. Dit gedrag wordt echter niet waargenomen in ASA versie 8.2 en eerdere ASA software versies omdat wijzigingen in een ACL de nabijheid van DHCP niet herstellen.

Aangezien u de volledige topologietabel naar een buurman verstuurt wanneer de buur eerst omhoog komt, en dan het slechts de veranderingen verstuurt, zou het configureren van een distributielijst met de gebeurtenis-gedreven aard van Ecp het moeilijk voor de veranderingen maken om toe te passen zonder een volledige reset van de buurrelatie. De routers zouden elke route die naar en ontvangen van een buurman wordt verstuurd moeten bijhouden om te weten welke route is gewijzigd (dwz, zal worden verstuurd/niet geaccepteerd) om de wijzigingen toe te passen zoals bepaald door de huidige distributielijst. Het is veel gemakkelijker om simpelweg de nabijheid tussen buren te verscheuren en opnieuw duidelijk te maken.

Wanneer een nabijheid wordt verscheurd en opnieuw vastgesteld, worden alle aangeleerde routes tussen bepaalde buren gewoonweg vergeten en de volledige synchronisatie tussen de buren wordt opnieuw uitgevoerd - met de nieuwe distributielijst op zijn plaats.

Het grootste deel van de technieken Ecp die u gebruikt om de IOS van Cisco routers in te lossen kan op Cisco ASA worden toegepast. Als u een oplossing voor een probleem wilt zoeken met u EHBO, gebruikt u het hoofddiagram voor probleemoplossing. start in het vak dat gemarkeerd is met Main.

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

13-May-2015 |

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback