はじめに

このドキュメントでは、セキュアファイアウォールのリモートアクセスVPNサービスを対象としたパスワードスプレー攻撃に対して考慮すべき推奨事項について説明します。

背景説明

パスワードスプレー攻撃は総当たり攻撃の一種で、攻撃者が複数のアカウントに対して一般的に使用される数個のパスワードを体系的に試行して、複数のユーザアカウントへの不正アクセスを試みます。 パスワードを悪用した攻撃が成功すると、機密情報への不正アクセス、データ漏洩、ネットワークの整合性の低下を引き起こす可能性があります

さらに、これらの攻撃は、アクセスを取得しようとして失敗した場合でも、セキュアファイアウォールの計算リソースを消費し、有効なユーザがリモートアクセスVPNサービスに接続できないようにする可能性があります。

確認された動作

セキュアファイアウォールがリモートアクセスVPNサービスのパスワードスプレー攻撃の標的になっている場合は、syslogを監視し、特定のshowコマンドを使用して攻撃を特定できます。最も一般的な動作は次のとおりです。

拒否された認証要求の異常量

VPNヘッドエンドのCisco Secure Firewall ASAまたはFTDに、認証試行の拒否という異常な率(10万回または数百万回)のパスワードスプレー攻撃の症状が現れます。

注:このような通常とは異なる認証の試みは、LOCALデータベースまたは外部認証サーバのいずれかに転送できます。

これを検出する最善の方法は、syslogを調べることです。次のASA syslog IDの中で異常な数を探します。

%ASA-6-113015: AAA user authentication Rejected : reason = User was not found : local database : user = admin : user IP = x.x.x.x

%ASA-6-113005: AAA user authentication Rejected : reason = Unspecified : server = x.x.x.x : user = ***** : user IP = x.x.x.x

%ASA-6-716039: Group <DfltGrpPolicy> User <admin> IP <x.x.x.x> Authentication: rejected, Session Type: WebVPN.

ユーザ名は、ASAでno logging hide usernameコマンドが設定されるまで、常に非表示になります。

注:この出力から、有効なユーザが生成されたか、または悪意のあるIPによって認識されたかを確認できます。ただし、ユーザ名はログに表示されるため、注意が必要です。

確認するには、ASAまたはFTDのコマンドラインインターフェイス(CLI)にログインしてshow aaa-serverコマンドを実行し、設定されたAAAサーバのいずれかに対して試行された認証要求と拒否された認証要求が異常な数に達していないかどうかを調べます。

ciscoasa# show aaa-server

Server Group: LDAP-SERVER - - - - - >>>> Sprays against external server

Server Protocol: ldap

Server Hostname: ldap-server.example.com

Server Address: 10.10.10.10

Server port: 636

Server status: ACTIVE, Last transaction at unknown

Number of pending requests 0

Average round trip time 0ms

Number of authentication requests 2228536 - - - - - >>>> Unusual increments

Number of authorization requests 0

Number of accounting requests 0

Number of retransmissions 0

Number of accepts 1312

Number of rejects 2225363 - - - - - >>>> Unusual increments / Unusual rejection rate

Number of challenges 0

Number of malformed responses 0

Number of bad authenticators 0

Number of timeouts 1

Number of unrecognized responses 0

推奨事項

次の推奨事項を検討して適用します。

1. ロギングを有効にします。

ロギングは、システム内で発生するイベントの記録を含むサイバーセキュリティの重要な部分です。詳細なログがないため、理解にギャップがあり、攻撃方法の明確な分析を妨げます。リモートsyslogサーバへのロギングを有効にして、さまざまなネットワークデバイス間のネットワークおよびセキュリティインシデントの関連付けと監査を改善することを推奨します。

ロギングの設定方法については、次のプラットフォーム固有のガイドを参照してください。

Cisco ASAソフトウェア:

Cisco FTDソフトウェア:

注:このドキュメントで概説されている動作(113015、113005、および716039)を確認するために必要なsyslogメッセージIDは、情報レベル(6)で有効にする必要があります。これらのIDは、「auth」および「webvpn」ロギングクラスに分類されます。

2. リモートアクセスVPNの脅威検出機能または強化対策を構成します。

影響を緩和し、RAVPN接続でこのような総当たり攻撃が発生する可能性を減らすには、次の設定オプションを確認して適用します。

オプション1(推奨):リモートアクセスVPNサービスの脅威検出を設定します。

リモートアクセスVPNサービスの脅威検出機能を使用すると、設定されたしきい値を超えるホスト(IPアドレス)を自動的にブロックしてこのような攻撃から保護し、IPアドレスの回避を手動で削除するまで攻撃を防ぐことができます。

これらの脅威検出機能は、現在、次に示すバージョンのCisco Secure Firewallでサポートされています。

ASAソフトウェア:

- 9.16バージョン群:この特定の群の9.16(4)67以降のバージョンでサポートされます。

- 9.18バージョン群:この特定の群の9.18(4)40以降のバージョンでサポートされます。

- 9.20バージョン群:この特定の群の9.20(3)以降のバージョンでサポートされます。

- 9.22バージョン群:9.22(1.1)以降の任意の新しいバージョンでサポートされます。

FTDソフトウェア:

- 7.0バージョン群 ->この特定の群内の7.0.6.3以降のバージョンからサポートされます。

- 7.6バージョン群 -> 7.6.0以降のバージョンでサポートされています。

注:これらの機能は現在、バージョン7.1、7.2、7.3、または7.4ではサポートされていません。このドキュメントは、利用可能になった時点で更新されます。

詳細と設定のガイダンスについては、次のドキュメントを参照してください。

オプション2:リモートアクセスVPNに強化対策を適用します。

ご使用のセキュアファイアウォールバージョンでリモートアクセスVPNサービスの脅威検出機能がサポートされていない場合は、これらの攻撃の影響を緩和するために、次に示すすべての強化対策を実装してください。

- DefaultWEBVPNおよびDefaultRAGroup接続プロファイルでのAAA認証の無効化(手順:ASA | FTDはFMCによって管理されます)。

- DefaultWEBVPNGroupおよびDefaultRAGroupからセキュアファイアウォールポスチャ(ホストスキャン)を無効にします(手順:ASA | FTDはFMCによって管理されます)。

- 残りの接続プロファイルでグループエイリアスを無効にし、グループURLを有効にします(手順:ASA | FTDはFMCによって管理されます)。

注:ローカルのファイアウォールデバイス管理(FDM)で管理されているFTDに関するサポートが必要な場合は、Technical Assistance Center(TAC)に連絡して、専門家のガイダンスを受けてください。

詳細については、『セキュアクライアントAnyConnect VPNの強化対策の実装』ガイドを参照してください。

オプション3:悪意のあるソースからの接続試行を手動でブロックする。

許可されていない発信元からの接続試行を妨げるには、次に示すいずれかのオプションを実装できます。

これは悪意のあるIPをブロックする簡単なアプローチですが、手動で行う必要があります。詳細については、「shunコマンドを使用してセキュアファイアウォールの攻撃をブロックする代替設定」を参照してください。

ASA/FTDにコントロールプレーンACLを実装し、不正なパブリックIPアドレスをフィルタリングして、リモートVPNセッションの開始を防ぎます。 セキュアファイアウォール脅威対策およびASA用のコントロールプレーンアクセスコントロールポリシーを設定します。

注:Cisco Talosは、これらの攻撃に関連するIPアドレスとクレデンシャルのリストを公開しています。GitHubリポジトリへのリンクは、アドバイザリの「IOCs」セクションにあります。このトラフィックの送信元IPアドレスは変更される可能性が高いため、セキュリティログ(syslog)を確認して問題のあるIPアドレスを特定する必要があることに注意してください。識別したら、3つのオプションのいずれかを使用してそれらをブロックできます。

関連する動作

セキュアファイアウォールがパスワードスプレー攻撃の標的となった結果、特定の症状が発生する可能性があります。これらの問題を解決するには、このドキュメントで説明する推奨事項の実装を検討してください。

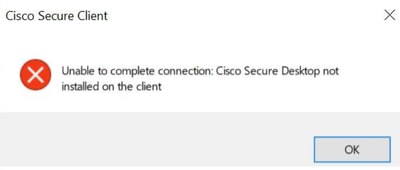

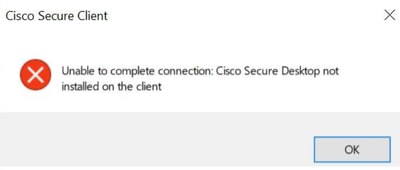

側面の症状1:ファイアウォールポスチャ(ホストスキャン)が有効な場合に、Cisco Secure Client(AnyConnect)とのVPN接続を確立できない

Cisco Secure Client(AnyConnect)を使用してRAVPN接続を確立しようとすると、「Unable to complete connection.Cisco Secure Desktopがクライアントにインストールされていません。".この動作は通常、Cisco Secure Firewall ASAまたはFTDで、VPNヘッドエンドによるホストスキャントークンの割り当てが失敗した場合に発生します。特に、この割り当ての失敗は、セキュアなファイアウォールインフラストラクチャをターゲットとする総当て攻撃のインスタンスと相関し、VPN接続プロセスの正常な完了を妨げます。この動作は、Cisco Bug ID CSCwj45822で追跡され、解決されています。

注:この特定の動作は、使用されているセキュアクライアントやAnyConnectのバージョンに関係なく、ヘッドエンドでファイアウォールポスチャ(ホストスキャン)が有効になっている場合にのみ発生します。

VPNヘッドエンドのCisco Secure Firewall ASAやFTDにホストスキャントークンの割り当て障害の症状が表示されるかどうかを確認するには、debug menu webvpn 187 0コマンドを実行します。

ASA# debug menu webvpn 187 0

Allocated Hostscan token = 1000

Hostscan token allocate failure = xxx - - - - > Increments

注:この問題は、攻撃の結果として発生します。この動作は、Cisco Bug ID CSCwj45822で追跡され、解決されています。

この問題を解決するには、このドキュメントで説明する推奨事項の実装を検討してください。

RAVPNのその他の強化の実装

リモートアクセスVPN展開のセキュリティを強化するために、展開に追加の変更を加える必要がある追加の対応策(RAVPN用の証明書ベース認証の採用など)を検討できます。詳細な設定ガイダンスについては、『セキュアクライアントAnyConnect VPNの強化対策の実装』ドキュメントを参照してください。

追加情報

フィードバック

フィードバック