Clientless-SSL-VPN (WebVPN) auf der ASA konfigurieren

Inhalt

Einführung

Dieses Dokument enthält eine einfache Konfiguration für die Cisco Adaptive Security Appliance (ASA) 5500-Serie, um Clientless Secure Sockets Layer (SSL)-VPN-Zugriff auf interne Netzwerkressourcen zu ermöglichen. Clientless SSL Virtual Private Network (WebVPN) ermöglicht einen begrenzten, aber wertvollen sicheren Zugriff auf das Unternehmensnetzwerk von einem beliebigen Standort aus. Benutzer können jederzeit sicheren, browserbasierten Zugriff auf Unternehmensressourcen erhalten. Für den Zugriff auf interne Ressourcen ist kein weiterer Client erforderlich. Der Zugriff erfolgt über ein Hypertext Transfer Protocol über SSL-Verbindung.

Clientless-SSL-VPN bietet sicheren und einfachen Zugriff auf eine breite Palette von Webressourcen sowie sowohl webbasierte als auch ältere Anwendungen von fast jedem Computer aus, der Hypertext Transfer Protocol Internet (HTTP)-Websites erreichen kann. Dazu gehören:

- Interne Websites

- Microsoft SharePoint 2003, 2007 und 2010

- Microsoft Outlook Web Access 2003, 2007 und 2013

- Microsoft Outlook Web App 2010

- Domino Web Access (DWA) 8.5 und 8.5.1

- Citrix Metaframe Presentation Server 4.x

- Citrix XenApp Version 5 bis 6.5

- Citrix XenDesktop Version 5 bis 5.6 und 7.5

- VMware View 4

Eine Liste der unterstützten Software finden Sie unter Unterstützte VPN-Plattformen der Cisco Serie ASA 5500.

Voraussetzungen

Anforderungen

Stellen Sie sicher, dass Sie diese Anforderungen erfüllen, bevor Sie versuchen, diese Konfiguration durchzuführen:

- SSL-fähiger Browser

- ASA mit Version 7.1 oder höher

- X.509-Zertifikat für den ASA-Domänennamen ausgestellt

- TCP-Port 443, der nicht entlang des Pfads vom Client zur ASA blockiert werden darf

Eine vollständige Liste der Anforderungen finden Sie in den unterstützten VPN-Plattformen der Cisco Serie ASA 5500.

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf den folgenden Software- und Hardwareversionen:

- ASA Version 9.4(1)

- Adaptive Security Device Manager (ASDM) Version 7.4(2)

- ASA 5515-X

Die Informationen in diesem Dokument wurden von den Geräten in einer bestimmten Laborumgebung erstellt. Alle in diesem Dokument verwendeten Geräte begannen mit einer leeren (Standard-)Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die potenziellen Auswirkungen eines Befehls verstehen.

Konfigurieren

In diesem Artikel wird der Konfigurationsprozess für ASDM und CLI beschrieben. Sie können eines der Tools verwenden, um das WebVPN zu konfigurieren. Einige der Konfigurationsschritte können jedoch nur mit dem ASDM durchgeführt werden.

Netzwerkdiagramm

In diesem Dokument wird die folgende Netzwerkeinrichtung verwendet:

Hintergrundinformationen

WebVPN verwendet das SSL-Protokoll, um die zwischen Client und Server übertragenen Daten zu sichern. Wenn der Browser eine Verbindung zur ASA herstellt, legt die ASA das Zertifikat zur Authentifizierung vor. Um sicherzustellen, dass die Verbindung zwischen dem Client und der ASA sicher ist, müssen Sie der ASA das von der Zertifizierungsstelle signierte Zertifikat bereitstellen, dem der Client bereits vertraut. Andernfalls verfügt der Client nicht über die Mittel, um die Authentizität der ASA zu überprüfen, was zu einem möglichen Man-in-the-Middle-Angriff und einer schlechten Benutzererfahrung führt, da der Browser eine Warnung ausgibt, dass die Verbindung nicht vertrauenswürdig ist.

Die Installation von Zertifikaten ist nicht Bestandteil dieses Dokuments.

Konfiguration

Konfigurieren Sie das WebVPN auf der ASA mit fünf Hauptschritten:

- Konfigurieren Sie das Zertifikat, das von der ASA verwendet wird.

- Aktivieren Sie das WebVPN auf einer ASA-Schnittstelle.

- Erstellen Sie eine Liste von Servern und/oder Uniform Resource Locator (URL) für den WebVPN-Zugriff.

- Erstellen Sie eine Gruppenrichtlinie für WebVPN-Benutzer.

- Wenden Sie die neue Gruppenrichtlinie auf eine Tunnelgruppe an.

- Option 1 - Importieren Sie das Zertifikat mit der Datei pkcs12.

Wählen Sie Configuration > Firewall > Advanced > Certificate Management > Identity Certificates > Add aus. Sie können es mit der Datei pkcs12 installieren oder den Inhalt im Format Privacy Enhanced Mail (PEM) einfügen.

CLI:

ASA(config)# crypto ca import TrustPoint-name pkcs12 "password"

Enter the base 64 encoded pkcs12.

End with the word "quit" on a line by itself:

MIIJUQIBAzCCCRcGCSqGSIb3DQEHAaCCCQgEggkEMIIJADCCBf8GCSqGSIb3DQEH

BqCCBfAwggXsAgEAMIIF5QYJKoZIhvcNAQcBMBwGCiqGSIb3DQEMAQYwDgQI8F3N

+vkvjUgCAggAgIIFuHFrV6enVflNv3sBByB/yZswhELY5KpeALbXhfrFDpLNncAB

z3xMfg6JkLYR6Fag1KjShg+o4qkDh8r9y9GQpaBt8x3Ozo0JJxSAafmTWqDOEOS/

7mHsaKMoao+pv2LqKTWh0O7No4Ycx75Y5sOhyuQGPhLJRdionbi1s1ioe4Dplx1b

--- output ommited ---

Enter the base 64 encoded pkcs12.

End with the word "quit" on a line by itself:

MIIJUQIBAzCCCRcGCSqGSIb3DQEHAaCCCQgEggkEMIIJADCCBf8GCSqGSIb3DQEH

BqCCBfAwggXsAgEAMIIF5QYJKoZIhvcNAQcBMBwGCiqGSIb3DQEMAQYwDgQI8F3N

+vkvjUgCAggAgIIFuHFrV6enVflNv3sBByB/yZswhELY5KpeALbXhfrFDpLNncAB

z3xMfg6JkLYR6Fag1KjShg+o4qkDh8r9y9GQpaBt8x3Ozo0JJxSAafmTWqDOEOS/

7mHsaKMoao+pv2LqKTWh0O7No4Ycx75Y5sOhyuQGPhLJRdionbi1s1ioe4Dplx1b

quit

INFO: Import PKCS12 operation completed successfullyOption 2 - Erstellen Sie ein selbstsigniertes Zertifikat.

Wählen Sie Configuration > Firewall > Advanced > Certificate Management > Identity Certificates > Add aus.

Klicken Sie auf das Optionsfeld Neues Identitätszertifikat hinzufügen. Aktivieren Sie das Kontrollkästchen Eigensigniertes Zertifikat generieren. Wählen Sie einen Common Name (CN) aus, der dem Domänennamen der ASA entspricht.

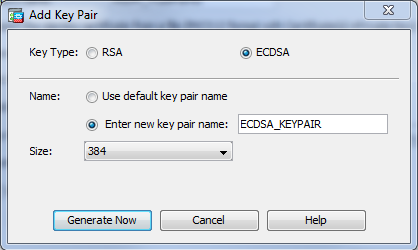

Klicken Sie auf Neu, um die Tastatur für das Zertifikat zu erstellen. Wählen Sie den Schlüsseltyp, den Namen und die Größe aus.

CLI:

ASA(config)# crypto key generate ecdsa label ECDSA_KEYPAIR noconfirm

ASA(config)# crypto ca trustpoint TrustPoint1

ASA(config-ca-trustpoint)# revocation-check none

ASA(config-ca-trustpoint)# id-usage ssl-ipsec

ASA(config-ca-trustpoint)# no fqdn

ASA(config-ca-trustpoint)# subject-name CN=ASA

ASA(config-ca-trustpoint)# enrollment self

ASA(config-ca-trustpoint)# keypair ECDSA_KEYPAIR

ASA(config-ca-trustpoint)# exit

ASA(config)# crypto ca enroll TrustPoint1 noconfirm - Wählen Sie das Zertifikat aus, das für die Bereitstellung von WebVPN-Verbindungen verwendet wird.

Wählen Sie Configuration > Remote Access VPN > Advanced > SSL Settings aus. Wählen Sie im Menü Certificates (Zertifikate) den Vertrauenspunkt aus, der dem gewünschten Zertifikat für die externe Schnittstelle zugeordnet ist. Klicken Sie auf Anwenden.

Entsprechende CLI-Konfiguration:

ASA(config)# ssl trust-pointoutside - (Optional) Aktivieren Sie DNS-Lookups (Domain Name Server).

Der WebVPN-Server fungiert als Proxy für Clientverbindungen. Dies bedeutet, dass die ASA Verbindungen zu den Ressourcen im Namen des Clients erstellt. Wenn die Clients Verbindungen zu den Ressourcen benötigen, die Domänennamen verwenden, muss die ASA die DNS-Suche durchführen.

Wählen Sie Configuration > Remote Access VPN > DNS aus.

Konfigurieren Sie mindestens einen DNS-Server, und aktivieren Sie DNS-Lookups auf der Schnittstelle zum DNS-Server.

CLI:

ASA(config)# dns domain-lookup inside

ASA(config)# dns server-group DefaultDNS

ASA(config-dns-server-group)# name-server 10.11.12.101 - (Optional) Erstellen Sie Gruppenrichtlinien für WEBVPN-Verbindungen.

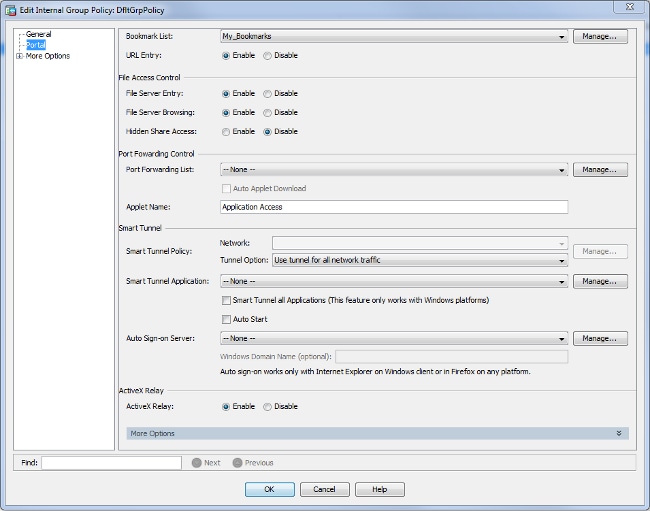

Wählen Sie Configuration > Remote Access VPN > Clientless SSL VPN Access > Group Policies > Add Internal Group Policy (Konfiguration > Remote-Access-VPN > Clientless-SSL-VPN-Zugriff > Gruppenrichtlinien > Interne Gruppenrichtlinie hinzufügen aus.

Unter Allgemeine Optionen ändern Sie den Wert für das Abstimmungsprotokoll in "Clientless SSL VPN".

CLI:

ASA(config)# group-policy WEBVPN_Group_Policy internal

ASA(config)# group-policy WEBVPN_Group_Policy attributes

ASA(config-group-policy)# vpn-tunnel-protocol ssl-clientless - Konfigurieren Sie das Verbindungsprofil.

Wählen Sie im ASDM Configuration > Remote Access VPN > Clientless SSL VPN Access > Connection Profiles aus.

Eine Übersicht über die Verbindungsprofile und die Gruppenrichtlinien finden Sie im Konfigurationshandbuch zur VPN-CLI der Cisco ASA-Serie, 9.4 - Verbindungsprofile, Gruppenrichtlinien und Benutzer.

Standardmäßig verwenden die WebVPN-Verbindungen das DefaultWEBVPNGroup-Profil. Sie können zusätzliche Profile erstellen.

Bearbeiten Sie das DefaultWEBVPNGroup-Profil, und wählen Sie unter Default Group Policy (Standardgruppenrichtlinie) die Option WEBVPN_Group_Policy aus.

CLI:

ASA(config)# tunnel-group DefaultWEBVPNGroup general-attributes

ASA(config-tunnel-general)# default-group-policy WEBVPN_Group_Policy - Um das WebVPN auf der externen Schnittstelle zu aktivieren, wählen Sie Configuration > Remote Access VPN > Clientless SSL VPN Access > Connection Profiles.

Aktivieren Sie das Kontrollkästchen Zugriff zulassen neben der externen Schnittstelle.

CLI:

ASA(config)# webvpn

ASA(config-webvpn)# enable outside - (Optional) Erstellen Sie Lesezeichen für den Inhalt.

Lesezeichen ermöglichen dem Benutzer das einfache Durchsuchen der internen Ressourcen, ohne sich die URLs merken zu müssen.

Um ein Lesezeichen zu erstellen, wählen Sie Configuration > Remote Access VPN > Clientless SSL VPN Access > Portal > Bookmarks > Add.

Wählen Sie Hinzufügen, um ein bestimmtes Lesezeichen hinzuzufügen.

CLI:

Lesezeichen können über die CLI nicht erstellt werden, da sie als XML-Dateien erstellt werden.

- (Optional) Weisen Sie Lesezeichen einer bestimmten Gruppenrichtlinie zu.

Wählen Sie Configuration > Remote Access VPN > Clientless SSL VPN Access > Group Policies > Edit > Portal > Bookmark List aus.

CLI:

ASA(config)# group-policy DfltGrpPolicy attributes

ASA(config-group-policy)# webvpn

ASA(config-group-webvpn)# url-list value My_Bookmarks

Überprüfen

Nach der Konfiguration des WebVPN verwenden Sie die Adresse https://<FQDN der ASA> im Browser.

Nach der Anmeldung sollten Sie die Adressleiste sehen können, die zum Navigieren zu Websites und Lesezeichen verwendet wird.

Fehlerbehebung

Verfahren zur Fehlerbehebung

Befolgen Sie diese Anweisungen, um eine Fehlerbehebung für Ihre Konfiguration durchzuführen.

Wählen Sie im ASDM Monitoring > Logging > Real-time Log Viewer > View (Überwachung > Protokollierung > Protokollanzeige in Echtzeit) aus. Wenn ein Client eine Verbindung zur ASA herstellt, notieren Sie die Einrichtung einer TLS-Sitzung, die Auswahl der Gruppenrichtlinie und die erfolgreiche Authentifizierung des Benutzers.

CLI:

ASA(config)# logging buffered debugging

ASA(config)# show logging

Wählen Sie im ASDM Monitoring > VPN > VPN Statistics > Sessions > Filter by: Clientless-SSL-VPN Suchen Sie nach der neuen WebVPN-Sitzung. Wählen Sie den WebVPN-Filter aus, und klicken Sie auf Filter. Wenn ein Problem auftritt, umgehen Sie vorübergehend das ASA-Gerät, um sicherzustellen, dass die Clients auf die gewünschten Netzwerkressourcen zugreifen können. Überprüfen Sie die in diesem Dokument aufgeführten Konfigurationsschritte.

CLI:

ASA(config)# show vpn-sessiondb webvpn

Session Type: WebVPN

Username : admin Index : 3

Public IP : 10.229.20.77

Protocol : Clientless

License : AnyConnect Premium

Encryption : Clientless: (1)AES128 Hashing : Clientless: (1)SHA256

Bytes Tx : 72214 Bytes Rx : 270241

Group Policy : WEBVPN_Group_Policy Tunnel Group : DefaultWEBVPNGroup

Login Time : 10:40:04 UTC Tue May 26 2015

Duration : 0h:05m:21s

Inactivity : 0h:00m:00s

VLAN Mapping : N/A VLAN : none

Audt Sess ID : 0a1516010000300055644d84

Security Grp : none

Befehle zur Fehlerbehebung

Das Output Interpreter Tool (nur registrierte Kunden) (OIT) unterstützt bestimmte show-Befehle. Verwenden Sie das OIT, um eine Analyse der Ausgabe des Befehls show anzuzeigen.

show webvpn - Mit WebVPN sind viele show-Befehle verknüpft. Weitere Informationen zur Verwendung der show-Befehle finden Sie im Befehlsreferenz-Abschnitt der Cisco Security Appliance.

debug webvpn: Die Verwendung von Debug-Befehlen kann sich negativ auf die ASA auswirken. Weitere Informationen zur Verwendung von Debug-Befehlen finden Sie im Befehlsreferenz-Abschnitt der Cisco Security Appliance.

Häufige Probleme

Benutzer kann sich nicht anmelden

Problem

Die Meldung "Clientless (Browser) SSL VPN-Zugriff ist nicht zulässig." nach einem fehlgeschlagenen Anmeldeversuch im Browser angezeigt. Die AnyConnect Premium-Lizenz ist nicht auf der ASA installiert oder wird nicht verwendet, wie in "Premium AnyConnect-Lizenz ist auf der ASA nicht aktiviert" dargestellt.

Lösung

Aktivieren Sie die Premium AnyConnect-Lizenz mit folgenden Befehlen:

ASA(config)# webvpn

ASA(config-webvpn)# no anyconnect-essentials

Problem

Nach einem fehlgeschlagenen Anmeldeversuch wird im Browser die Meldung "Anmeldung fehlgeschlagen" angezeigt. Der Grenzwert für die AnyConnect-Lizenz wurde überschritten.

Lösung

Suchen Sie diese Meldung in den Protokollen:

%ASA-4-716023: Group <DfltGrpPolicy> User <cisco> IP <192.168.1.100>

Session could not be established: session limit of 2 reached.

Überprüfen Sie außerdem Ihre Lizenzgrenze:

ASA(config)# show version | include Premium

AnyConnect Premium Peers : 2 perpetual

Problem

Nach einem fehlgeschlagenen Anmeldeversuch wird im Browser die Meldung "AnyConnect ist auf dem VPN-Server nicht aktiviert" angezeigt. Das clientlose VPN-Protokoll ist in der Gruppenrichtlinie nicht aktiviert.

Lösung

Suchen Sie diese Meldung in den Protokollen:

%ASA-6-716002: Group <DfltGrpPolicy> User <cisco> IP <192.168.1.100>

WebVPN session terminated: Client type not supported.

Stellen Sie sicher, dass das Clientless-VPN-Protokoll für die gewünschte Gruppenrichtlinie aktiviert ist:

ASA(config)# show run all group-policy | include vpn-tunnel-protocol

vpn-tunnel-protocol ikev1 ikev2 l2tp-ipsec ssl-clientless

Verbindung von mehr als drei WebVPN-Benutzern mit der ASA nicht möglich

Problem

Nur drei WebVPN-Clients können eine Verbindung zur ASA herstellen. Die Verbindung für den vierten Client schlägt fehl.

Lösung

In den meisten Fällen bezieht sich dieses Problem auf eine gleichzeitige Anmeldeeinstellung innerhalb der Gruppenrichtlinie. Verwenden Sie diese Abbildung, um die gewünschte Anzahl gleichzeitiger Anmeldungen zu konfigurieren. In diesem Beispiel ist der gewünschte Wert 20.

ASA(config)# group-policy Cisco attributes

ASA(config-group-policy)# vpn-simultaneous-logins 20

WebVPN-Clients können Lesezeichen nicht schlagen, und sie sind ausgegraut.

Problem

Wenn diese Lesezeichen für Benutzer konfiguriert wurden, sich beim clientlosen VPN anzumelden, sie jedoch im Hauptbildschirm unter "Web Applications" (Webanwendungen) als ausgegraut angezeigt werden, wie kann ich diese HTTP-Links aktivieren, sodass die Benutzer auf sie klicken und auf die jeweilige URL zugreifen können?

Lösung

Sie sollten zuerst sicherstellen, dass die ASA die Websites über DNS auflösen kann. Versuchen Sie, die Websites mit dem Namen zu pingen. Wenn der Name von der ASA nicht aufgelöst werden kann, ist der Link deaktiviert. Wenn die DNS-Server in Ihrem Netzwerk intern sind, konfigurieren Sie die private Schnittstelle für die DNS-Domänensuche.

Citrix-Verbindung über WebVPN

Problem

Die Fehlermeldung "Der ica-Client hat eine beschädigte ICA-Datei erhalten." tritt bei Citrix über WebVPN auf.

Lösung

Wenn Sie den sicheren Gateway-Modus für Citrix-Verbindungen über WebVPN verwenden, kann die ICA-Datei beschädigt werden. Da die ASA nicht mit diesem Betriebsmodus kompatibel ist, erstellen Sie im Direktmodus (ungesicherter Modus) eine neue ICA-Datei.

Vermeidung einer zweiten Authentifizierung für Benutzer

Problem

Wenn Sie auf CIFS-Links im clientlosen WebVPN-Portal zugreifen, werden Sie nach dem Klicken auf das Lesezeichen zur Eingabe von Anmeldeinformationen aufgefordert. Das Lightweight Directory Access Protocol (LDAP) dient zur Authentifizierung der Ressourcen und der Benutzer, die bereits LDAP-Anmeldeinformationen eingegeben haben, um sich bei der VPN-Sitzung anzumelden.

Lösung

In diesem Fall können Sie die Funktion für die automatische Anmeldung verwenden. Konfigurieren Sie unter der verwendeten Gruppenrichtlinie und unter den zugehörigen WebVPN-Attributen Folgendes:

ASA(config)# group-policy WEBVPN_Group_Policy attributes

ASA(config-group-policy)# webvpn

ASA(config-group-webvpn)# auto-signon allow uri cifs://X.X.X.X/* auth-type all

wobei X.X.X.X=IP des CIFS-Servers und *=restlicher Pfad, um die betreffende Freigabedatei/den betreffenden Ordner zu erreichen.

Ein Beispiel für einen Konfigurationsausschnitt wird hier angezeigt:

ASA(config)# group-policy ExamplePolicy attributes

ASA(config-group-policy)# webvpn

ASA(config-group-webvpn)# auto-signon allow uri

https://*.example.com/* auth-type all

Weitere Informationen hierzu finden Sie unter Konfigurieren von SSO mit HTTP Basic- oder NTLM-Authentifizierung.

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

05-Jan-2016 |

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback